| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

- shell_gpt

- CJ대한통운 #쿠팡 #통관번호오류 #통관고유번호오류 #안주원팀장 #모건인베스트

- 보이스피싱 #대검찰청 #명의도용 #비밀번호 #계좌번호 #공공기관 #가짜검찰청

- CryptoJS

- 모의해킹

- https

- self-signed

- 채팅환전사기

- 로맨스스캠

- XSS

- Craco

- 사진도용

- encrypt

- 취약점

- 많다..

- hash

- aes

- ssrf

- 변태는

- speed-measure-webpack-plugin

- Malware Sample

- react

- sha256

- MongoDB #NoSQL #CreateUser #DropUser #mongod #mognod.conf

- 스캠

- esbuild

- decrypt

- md5

- NUGU

- open redirect

- Today

- Total

목록Repository (209)

annyoung

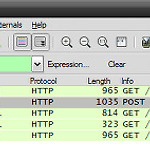

Hack The Packet 2013 - 인터넷 쇼핑 중에 실행된 웹쉘을 찾아라!

Hack The Packet 2013 - 인터넷 쇼핑 중에 실행된 웹쉘을 찾아라!

Hint : IIS 세미콜론 취약점을 이용한 웹쉘 (This vulnerability is in IIS, Very contraversial URI.) hint에서 IIS 세미콜론을 이용한 웹쉘이라고 합니다. https://www.google.co.kr/search?q=iis+semicolon+vulnerability&oq=IIS+semicolon+vulner&aqs=chrome.1.69i57j0l3.8932j0j4&sourceid=chrome&espv=210&es_sm=93&ie=UTF-8#newwindow=1&q=iis+semicolon+vulnerability구글에서 찾아보니 IIS6에서 파일 이름에 세미콜론을 넣으면 뒤에는 무시되는 취약점이네요. abc.asp;.png라고 친다면 .png는 무시되고..

Hack The Packet 2013 - telnet은 다 보여...

Hack The Packet 2013 - telnet은 다 보여...

HTP_preQuel.egg파일을 모두 다운받으신 뒤 압축 풀어야 합니다.HTP문제는 첨부된 *.egg 압축 해제하시면 모든 문제를 풀 수 있습니다. 설명: Hint : Key is telent Password힌트는 KEY는 telnet password라고 합니다.telnet의 특징은 암호화가 안되어 통신한다는 점입니다. telnet으로 필터링을 걸고 Follow TCP Stream을 해줍니다. Password is HTPLEO!!!

NewHeart 2013 - Bouns100

NewHeart 2013 - Bouns100

첨부된 파일을 다운받아 HxD로 열어보면 파일포맷이 PK인걸 알 수 있습니다.PK 파일 포맷은 zip에서 사용하는 파일포맷이므로 확장자를 .zip으로 바꿔주시면 됩니다. 열어보면 이런 보너스문제가 있습니다.간단하게 생각해서 붙여서 계산하시면 됩니다. Colored By Color Scripter™12prob = 11 + 13 + 17 + 1923 + 20 * 31 + 3741 + 43 * 47 + 5359 * 61 + 67 - 71print prob 저는 Python 2.7을 이용하여 이렇게 코딩하였습니다.Password is 335241

md5 : 5dcb42a33570fc8b077f9df33e55a814 MacBook Air에서 사용하실 수 있는 응용 프로그램 입니다.On/Off기능이 있어서 응용 프로그램을 껐다 킬수도 있으며 핵심 기능은 On인 상태에서 맥북을 닫으면 잠자기 상태에 진입되지 않는점입니다.맥북을 닫아도 핸드폰 배터리 충전 및 음악감상이 가능함.

※ 샘플 비밀번호는 덧글로 사용목적이 무엇인지 써주세요. index.html : d67a1b087d00af37fcfd854057b16ec2mbn.apk : 13e54298f966126e1314d78bae355318 jpg.js : 97c9b5b98c75bc4d20ccd6f8e28b0a7b swfobject.js : 467eb85080e19edf2829b1c8e3d3e721README.txt : b652b82564b948e8b3ab2c8a019eabda 2014.03.18

Web exploit kit에 대한 pdf자료 입니다.

EucEncode( p_data, p_reserved=true, p_encode=true ){ old_FormatInteger := A_FormatInteger SetFormat, Integer, hex unsafe = ( Join LTrim 25000102030405060708090A0B0C0D0E0F101112131415161718191A1B1C1D1E1F20 22233C3E5B5C5D5E607B7C7D7F808182838485868788898A8B8C8D8E8F9091929394 95969798999A9B9C9D9E9FA0A1A2A3A4A5A6A7A8A9AAABACADAEAFB0B1B2B3B4B5B6 B7B8B9BABBBCBDBEBFC0C1C2C3C4C5C6C7C8C9CACBCCCDCECFD0D1D..

UTF8encode(Str, Enc = "UTF-8"){ StrPutVar(Str, Var, Enc) f := A_FormatInteger SetFormat, IntegerFast, H Loop { Code := NumGet(Var, A_Index - 1, "UChar") If (!Code) Break If (Code = 0x21 || Code = 0x27 || Code = 0x28 || Code = 0x29 || Code = 0x2A || Code = 0x2D || Code = 0x2E || Code >= 0x30 && Code = 0x41 && Code = 0x61 && Code

HashFromAddr(pData, len, algid, key=0){ hProv := size := hHash := hash := "" ptr := (A_PtrSize) ? "ptr" : "uint" aw := (A_IsUnicode) ? "W" : "A" if (DllCall("advapi32\CryptAcquireContext" aw, ptr "*", hProv, ptr, 0, ptr, 0, "uint", 1, "uint", 0xF0000000)) { if (DllCall("advapi32\CryptCreateHash", ptr, hProv, "uint", algid, "uint", key, "uint", 0, ptr "*", hHash)) { if (DllCall("advapi32\CryptHas..