| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 |

- 취약점

- Malware Sample

- CJ대한통운 #쿠팡 #통관번호오류 #통관고유번호오류 #안주원팀장 #모건인베스트

- NUGU

- encrypt

- hash

- XSS

- esbuild

- open redirect

- sha256

- 채팅환전사기

- 모의해킹

- CryptoJS

- https

- 사진도용

- 스캠

- 보이스피싱 #대검찰청 #명의도용 #비밀번호 #계좌번호 #공공기관 #가짜검찰청

- 변태는

- md5

- Craco

- speed-measure-webpack-plugin

- shell_gpt

- MongoDB #NoSQL #CreateUser #DropUser #mongod #mognod.conf

- 많다..

- self-signed

- react

- ssrf

- aes

- 로맨스스캠

- decrypt

- Today

- Total

목록전체 글 (208)

annyoung

NoteGPT 정보 수집 관련

NoteGPT 정보 수집 관련

버프로 잡다보니 크롬 익스텐션이 자꾸 어디론가 로그를 보낸다. 여기에 포함되는건 referer가 보내진다는건데.. referer에 아이디나 비밀번호가 담겨있거나(거의 그럴일 없겠지만), 노출되어서는 안되는 비밀스러운 URL이 어딘가에 보내진다면..? referer에 아이디/비밀번호가 담길 일은 거의 없다보니 상관 없었는데 referer URL이 수집되고 있다는게 조금 꺼려졌다. 무슨 확장자인가하고 알아봤더니 웹 데이터를 ChatGPT로 요약해주는 그런 확장자인데, 데이터를 수집하거나 사용하지 않겠다고 했으나 개인정보처리방침을 보자. 번역을 돌려봤는데 IP 주소나 브라우저 정보를 수집하지 않는다라고 했는데, IP는 로그 보내는 URL에 요청보내면서 아이피가 수집될 수도 있을거고.. 브라우저 정보가 user..

브라우저 데이터 쉐어링

브라우저 데이터 쉐어링

브라우저 저장소는 크게 3가지로 document.cookie, localStorage, sessionStorage가 있는데, 데이터를 쉐어링하는 여부가 틀리다. 무슨 말이냐? 크롬 브라우저에서 네이버에 접속한 A탭에서 document.cookie와 localStorage, sessionStorage에 각각 a는 1이라는 데이터를 삽입하고 출력해보면 a=1 또는 a:1이라고 모두 잘 저장된걸 확인할 수 있다. 그런데.. 같이 네이버에 접속한 B탭에서는 document.cookie와 localStorage만 선언되어 있고 sessionStorage는 a:1이 없다.. 그렇다 localStorage는 각 탭과 데이터를 공유하지만, sessionStorage에서는 각 탭과 별개로 독립된 형태로 공유하지 않는 것..

pdf generator SSRF

pdf generator SSRF

개인적으로 느끼는게 SSRF가 pdf generator에서 많이 발생하곤 한다. pdf 파일을 vi나 xxd로 확인해보면 Chromium이거나, Skia/PDF인 경우 chromedriver에서 렌더링하기 때문에 XSS로 인해 SSRF가 많이 발생한다. 사이트 기능중에 pdf generator가 있다면 한번쯤 테스트 해보는걸 추천한다. 테스트 하는 방법은 다음과 같다. pdf generator에서 필요한 값에 위처럼 입력하면 fetch로 공격자 서버에 요청보내게 되어 SSRF가 발생하는걸 볼 수 있다.

클라이언트 프레임워크 디버깅 쉽게하기

클라이언트 프레임워크 디버깅 쉽게하기

이 글을 쓰는 이유는 모의해킹 하다보면 여러가지 프레임워크나 라이브러리 등을 만날 수 있는데, 번들링으로 인해 소스코드 디버깅이 힘든 경우가 매우 많다. vanilajs의 경우 그냥 Event Listeners에서 click 이벤트만 확인하면 끝이 나겠지만, 프레임워크나 라이브러리의 경우 Event Listeners에서 확인해도 번들링 되어 엉뚱한 곳으로 안내하기 때문에 디버깅이 힘든 경우가 대다수다. 그래서 생각해낸게 API context를 확인하여 Sources 패널에서 검색하면 이처럼 디버깅이 가능하다. 아무리 번들링이 되었더라도 API 전송할 때 브레이크 포인트 설정만 잘 해놓는다면 react의 redux던 vue의 vuex던 내 상태관리에 들어가는 값들을 맘대로 수정할 수 있다. 위 이미지를 예..

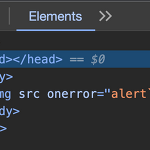

XSS 필터링 우회

XSS 필터링 우회

img 태그 자체를 빈 공백으로 치환하거나 보안장비에서 차단하는 경우가 있는데, 이럴 경우엔 image 태그와 함께 attribute를 섞어주면 된다. 파라미터에 처럼 쓰지 않고, 로 써주면 크롬에서는 페이로드가 잘 동작한다. view-source에서 보면 image로 잘 나와있지만, 요소검사로 확인해보면 img 태그로 반영되어 있고, 브라우저가 image를 해석할 때 img 태그로 치환해주면서 동작하는 것으로 보인다. 아마도 개발자들이 img를 쓰려다가 풀네임으로 썼다고 생각해서 치환해주는게 아닐까 하고 생각이 드는데 아시는 분 있으면 알려주심 좋겠다! + 추가 https://developer.mozilla.org/en-US/docs/Web/HTML/Element/image : The Image ele..

개요 개발하고 있는 서버 A,B가 있는데 A서버는 python@3.7.6에서는 돌아가지만 python@3.11.4에서는 돌아가지 않는다.하지만, B서버는 python@3.11.4에서 돌아가고 python@3.7.6에서는 돌아가지 않는 상황.. 따라서 필자는 파이썬 버전 관리가 필요하다고 생각했다. 설치 pyenv 설치 brew install pyenv .bash_profile나 .zshrc에 pyenv 활성화 하는 스크립트 추가 echo -e 'if command -v pyenv 1>/dev/null 2>&1; then\n eval "$(pyenv init -)"\nfi' >> ~/.bash_profile .bash_profile나 .zshrc 변경사항 적용 exec "$SHELL" pyenv를 이용해 ..

쉘에서도 GPT를 써보자

쉘에서도 GPT를 써보자

설치해놓으면 언젠가 쓸일이 있겠지하고 설치해봤다! 위 예제 말고도 코드만 따로 출력하고 실행하도록 하는데, 복잡해서 기본적인걸로 했는데도 컴퓨터가 똑똑해진 기분이다. https://github.com/TheR1D/shell_gpt GitHub - TheR1D/shell_gpt: A command-line productivity tool powered by ChatGPT, will help you accomplish your tasks faster and m A command-line productivity tool powered by ChatGPT, will help you accomplish your tasks faster and more efficiently. - GitHub - TheR1D/shel..

Cryptojs AES encrypt and decrypt

Cryptojs AES encrypt and decrypt

모의해킹 하다보니 클라이언트 단에서 모든 POST 패킷을 위처럼 AES로 암호화해서 사용했다. 암호화 하다보니 와 이걸 언제 어떻게 복호화하냐 했는데 로드된 js에서 어떤 라이브러리의 몇 버전을 사용하고 어떤 암호화인지 그리고 대칭키만 알아내면 복호화는 쉽게 가능했으므로 실상은 그냥 번지르르했다.. 사실 POST 데이터 복사해서 붙여넣어서 복호화하고 수정하고 다시 암호화해서 요청 보내는 그런 귀찮음이 더 컸던것 같다. frida에서 AES-killer(앱 전용)처럼 클라이언트에서 후킹해주는 스크립트가 있으면 편할것 같긴하나.. 대부분 번들링 되었기 때문에 후킹은 힘들지 않을까 싶다. CryptoJS를 클라이언트에 다이렉트로 로드할 때는 후킹 스크립트는 있었는데 번들링된 곳에서 후킹하는건 찾아봐도 나오질 ..

보호되어 있는 글입니다.

보호되어 있는 글입니다.