| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

- 허리디스크

- 보이스피싱 #대검찰청 #명의도용 #비밀번호 #계좌번호 #공공기관 #가짜검찰청

- shell_gpt

- 많다..

- 채팅환전사기

- esbuild

- Craco

- sha256

- CJ대한통운 #쿠팡 #통관번호오류 #통관고유번호오류 #안주원팀장 #모건인베스트

- md5

- 로맨스스캠

- 변태는

- react

- 스캠

- 사진도용

- decrypt

- CryptoJS

- NUGU

- 모의해킹

- https

- hash

- ssrf

- 취약점

- Malware Sample

- XSS

- speed-measure-webpack-plugin

- MongoDB #NoSQL #CreateUser #DropUser #mongod #mognod.conf

- 척추관협착증

- self-signed

- open redirect

- Today

- Total

목록Repository (212)

annyoung

[MUP] PE-PACK v1.0 by ANAKiN 1998

[MUP] PE-PACK v1.0 by ANAKiN 1998

Manual unpack for PE-PACKPE-PACK 메뉴얼 언패킹 00402904 7D DB 7D ; CHAR '}'00402905 00 DB 0000402906 > $ 74 00 JE SHORT hripr.00402908 ; Entry Point..00402908 >- E9 F3460300 JMP hripr.004370000040290D 00 DB 000040290E 00 DB 00 디버깅을 시작할 때 JE SHORT과 JMP가 있는걸 볼 수 있다. F8을 두 번 눌러 step-over 해준다. 00437000 60 PUSHAD00437001 E8 00000000 CALL hripr.00437006 그럼 위와 같은 코드를 만날 수 있다. F8을 눌러 한번 더 진행한다. (진행하게 되면 EIP는 ..

토렌트를 통한 악성코드 유포

토렌트를 통한 악성코드 유포

- 악성코드 분석 개요 현재, (검은사제들)2015.720p.HDRip-H264.by-kyh, 그놈이다FATAL INTUITION, 2015.720p.HDRip-H264.by-kyh -, 탐정 파일에 대한 악성코드 유포가 확인 되었습니다. 이 외에도, 여러가지 토렌트(최신 영화)를 대상으로 악성코드 유포를 하고 있는것으로 예상 됩니다. - 악성코드 분석 내용 BCU확장자 파일은 정상적인 동영상 파일이며 콥스,저작권사,경찰 등의 단속을 피하기 위해 BCU암호화를 진행하였습니다 ● Check Bypass, Movie Decrypt 는 일부 백신에서 오진 할 수 있으니 실시간 검사 혹 백신을 종료 하신뒤 실행하여 주시길 바랍니다 ●● 위 두 프로그램은 절대적으로 바이러스 프로그램이 아닌..

시작하기 전에, 이거 때문에 엄청난 삽질을 했다... 물론 엄청 안되서 삽질을 했지만.. 파이썬의 인코딩 형식은 \u로 시작한다. 하지만 html에서는 %u로 시작했기 때문에 unescape가 불가능 했던 것이다... 이 간단한 것 때문에 매~우 삽질을 했다. 방법은?#-*- coding:utf8 -*-#!/usr/bin/pythonimport sysreload(sys)sys.setdefaultencoding('utf-8') word = unicode('%uC548%uB155%uD558%uC138%uC694%7E%21%20%uC774%uAC74%20%uBB38%uC790%uC5F4%uC785%uB2C8%uB2E4.%24_%24'.replace('%u','\\u'), 'unicode-escape')prin..

http://m.news.naver.com/hotissue/read.nhn?sid1=102&cid=1011835&iid=3973737&oid=001&aid=0007959674 요즘 메일이 안날아 오더니 드디어 잡혔네. 미국형 선입금 사기로써 "아프리카 상속유산 나눠 줄게", "은행에 묶인 돈을 풀어주게 해달라"는 등. 그 말을 하는 언변 실력이 대단하다. 1차적으로 구글, 네이버, 다음 등에서 크롤링하여 이메일 주소를 수집한 후, SMTP를 이용하여 자동 발신한다.(이 때 사용하는 SMTP 계정은 가계정 혹은 피싱 사이트를 이용하여 해킹한 아이디를 가지고 진행하게 된다) 내용은 다음과 같다. Hi, My name is Mr. David Causer I am the general director of a ..

티스토리 초대장 10장 배포합니다.

티스토리 초대장 10장 배포합니다.

"이름/나이/블로그 카테고리/예전 블로그가 있다면 주소/티스토리 블로그 개설 목적"에 대해서 적어주시면 검토 후 초대해드리겠습니다. 작심 삼일이 아니라 잘 운영하실 분만 덧글 달아주셨으면 좋겠습니다. 감사합니다.

소콜라스 사이트에서 파밍 유포지로 사용중

소콜라스 사이트에서 파밍 유포지로 사용중

오랜만에 TLS callback 사용하는 파밍 악성코드를 만났다. css.exe이라는 이름을 가진 파밍형 악성코드이다. TLS callback 함수에 대해서 예전에 어떤분의 부탁으로 인하여 글을 쓰게 되었는데, 그걸 참고하고 따라 하시길 바란다.[ TLS callback 우회 방법 및 분석 : http://nopsled.tistory.com/122 ] FileName css.exe MD5 C1D2C110AB24B178FA63112A389D0379 SHA-1 7193A91AAAB63CC2EB1A5EB9B30CB611A1F6F284 Packer Unknown packer (Seems to VMProtect) [표1] 악성코드 정보 0012F794 004358AC /CALL to IsDebuggerPresen..

백신에서 제 블로그를 탐지하여 차단하는 경우

백신에서 제 블로그를 탐지하여 차단하는 경우

특정 백신업체(AVG 등..)가 현재 제 블로그를 악성으로 탐지한다고 합니다. [탐지명 : JavaScript Obfuscation (type 2905)] 아마 이 문제는 본문에 자바 스크립트 난독화 샘플이 첨부 되어서 시그네이쳐 기반에 의한 탐지로 확인 되므로 걱정하지 않으셔도 됩니다. 또한, 여러번 블로그를 둘러 본 결과, 침해사고의 흔적 및 악성 스크립트 삽입의 흔적이 보이지 않습니다. 감사합니다.

gondad exploit kit을 이용한 악성코드 유포

gondad exploit kit을 이용한 악성코드 유포

아이닥터 사이트에서 공다팩을 이용하여 악성코드 유포중이다. 내가 아는게 맞다면 이런식으로 표현하는 것으로 기억한다. 차례대로 난독부, 해제부, 실행부로 나뉜다. 해당 공다팩 deobfuscation 방법은 http://14.63.218.164:8000/gongda/ 에서 복호화가 가능하다. 이 외에도, 스크립트 수정을 이용하여 복호화가 가능하다. 위와 같이 ciphertext에는 난독부를 써 넣는다. key_string부분에는 해제부 부분을 복사하여 붙여넣으면 원문이 나오게 된다. 다음에서 복호화 내용이 나온다. TmgTSW3 = lDFd4;xqIaG7 = Uqrvis1(20100418);while (window.closed) {}document.write(" ");var gondady = documen..

vbscript parite 악성코드

vbscript parite 악성코드

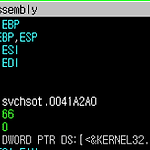

흔히들 말하는 파리떼(Parite) 바이러스이다. 한번 감염되면 거의 포맷을 해야되는 상황까지 오는.. 그러니 빨리 치료를 하던지 놔두고 포맷을 하던지 둘 중 하나다. 이런 악성코드에 감염되면 참 골치아프다. 나름 랜섬웨어(?) 비슷한 놈이다. 중국 카지노 사이트에서 유포되고 있는 페이지 소스 중 VBScript만 채증했다. WriteData에는 악성코드의 Data가 담겨 있고 CreateObject를 통하여 FileSystemObject를 로드하여 파일을 저장한다. (요즘도 이게 되나 싶다...) FileName svchost.exe MD5 FF5E1F27193CE51EEC318714EF038BEF SHA-1 B4FA74A6F4DAB3A7BA702B6C8C129F889DB32CA6 Packer UPX ..

온라인 게임 계정 탈취 악성코드

온라인 게임 계정 탈취 악성코드

2014.12.03, 친구 집에서 채증한 악성코드이다. 해당 악성코드의 특징은 없는 것 같다. 패킹도 안되었고 그렇다고 해서 특별히 암호화를 시켜놓은 것도 아니다. 아니, 리소스 영역의 DLL파일만 암호화가 되어 있기는 했다. 자 이제 오랜만에 분석을 시작해야겠다. FileName svchost.exe MD5 7F00B395A356F5BB1CEFFD779ED8FFA7 SHA-1 A6F1968B403D96D382521466E0D6C4AC2CB868C6 Packer 패킹된 파일이 아님[표1 - 악성코드 정보] 악성행위를 시작하는 Address는 00401FB0이다. 해당 서브 루틴에서 FindResource를 이용하여 리소스 영역중 Dll 부분을 참조한 후 Resource address를 넘겨주어 로드시킨다..