| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

- sha256

- 채팅환전사기

- hash

- 보이스피싱 #대검찰청 #명의도용 #비밀번호 #계좌번호 #공공기관 #가짜검찰청

- speed-measure-webpack-plugin

- ssrf

- 스캠

- MongoDB #NoSQL #CreateUser #DropUser #mongod #mognod.conf

- CJ대한통운 #쿠팡 #통관번호오류 #통관고유번호오류 #안주원팀장 #모건인베스트

- 취약점

- decrypt

- 모의해킹

- shell_gpt

- esbuild

- 허리디스크

- self-signed

- 척추관협착증

- 사진도용

- 변태는

- 로맨스스캠

- react

- open redirect

- Craco

- CryptoJS

- Malware Sample

- md5

- https

- XSS

- NUGU

- 많다..

- Today

- Total

목록전체 글 (212)

annyoung

Hack The Packet 2013 - 뭐가 궁금해? 네이버에서 search 해봐!

Hack The Packet 2013 - 뭐가 궁금해? 네이버에서 search 해봐!

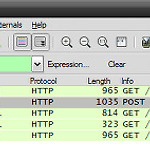

Hint : When you find a search keyword on naver, translate it to English. * If you find the keyword “에이비씨"", Key should be “ABC” 네이버의 쿼리는 search.naver?where로 시작합니다.따라서 http.request.full_uri contains "search.naver?where" 이렇게 필터링하면 됩니다. 필터링을 걸어서 확인하면 인덱스가 두개(1397, 29998)가 나오는데 둘중하나가 답입니다. 1397. http://search.naver.com/search.naver?where=nexearch&query=%EC%97%90%EC%9D%B4%EC%B9%98%ED%8B%B0%ED%94%BC&s..

Hack The Packet 2013 - 메일보고 이곳으로 와!

Hack The Packet 2013 - 메일보고 이곳으로 와!

Hint : Use your fingers 문제 제목에서 메일보고 이곳으로 오라길래 필터를 다음과 같이 걸었습니다.http.request.full_uri contains mail and http.request.method eq POST 30341패킷을 Follow TCP Stream합니다. Follow TCP Stream해보면 이미지의 이름이 com here.jpg인걸 알 수 있고, JFIF 포맷인걸 보아하니 JPEG포맷인걸 알 수 있습니다. Save As를하여 저장하고 HxD(헥스에디터)와 같은 헥사툴을 이용하여 올바른 JPEG포맷으로 만들어줍니다.00001100까지 삭제하시면 됩니다.혹은 BackTrack에서 foremost를 사용하여 추출해내시면 됩니다. http://m.site.naver.com/..

Hack The Packet 2013 - 누군가 80포트를 통해 나의 중요한 파일을 삭제했다.

Hack The Packet 2013 - 누군가 80포트를 통해 나의 중요한 파일을 삭제했다.

Hint : METHOD vulnerability. check the contents of uploaded file. http.request.method에는 OPTIONS, GET, HEAD, POST, PUT, DELETE, TRACE, CONNECT와 같은 method들이 있습니다.파일을 삭제했을때 쓰는 method는 POST, PUT, DELETE 정도가 있는데 힌트에서 보이듯이 METHOD vulnerability라고 합니다. PUT과 DELETE method가 vulnerability하기 때문에 exploit이 가능해집니다. 필터링을 http.request.method eq DELETE or http.request.method eq PUT으로 걸어줍니다. 37525패킷을 Follow TCP St..

Hack The Packet 2013 - 인터넷 쇼핑 중에 실행된 웹쉘을 찾아라!

Hack The Packet 2013 - 인터넷 쇼핑 중에 실행된 웹쉘을 찾아라!

Hint : IIS 세미콜론 취약점을 이용한 웹쉘 (This vulnerability is in IIS, Very contraversial URI.) hint에서 IIS 세미콜론을 이용한 웹쉘이라고 합니다. https://www.google.co.kr/search?q=iis+semicolon+vulnerability&oq=IIS+semicolon+vulner&aqs=chrome.1.69i57j0l3.8932j0j4&sourceid=chrome&espv=210&es_sm=93&ie=UTF-8#newwindow=1&q=iis+semicolon+vulnerability구글에서 찾아보니 IIS6에서 파일 이름에 세미콜론을 넣으면 뒤에는 무시되는 취약점이네요. abc.asp;.png라고 친다면 .png는 무시되고..

Hack The Packet 2013 - telnet은 다 보여...

Hack The Packet 2013 - telnet은 다 보여...

HTP_preQuel.egg파일을 모두 다운받으신 뒤 압축 풀어야 합니다.HTP문제는 첨부된 *.egg 압축 해제하시면 모든 문제를 풀 수 있습니다. 설명: Hint : Key is telent Password힌트는 KEY는 telnet password라고 합니다.telnet의 특징은 암호화가 안되어 통신한다는 점입니다. telnet으로 필터링을 걸고 Follow TCP Stream을 해줍니다. Password is HTPLEO!!!

NewHeart 2013 - Bouns100

NewHeart 2013 - Bouns100

첨부된 파일을 다운받아 HxD로 열어보면 파일포맷이 PK인걸 알 수 있습니다.PK 파일 포맷은 zip에서 사용하는 파일포맷이므로 확장자를 .zip으로 바꿔주시면 됩니다. 열어보면 이런 보너스문제가 있습니다.간단하게 생각해서 붙여서 계산하시면 됩니다. Colored By Color Scripter™12prob = 11 + 13 + 17 + 1923 + 20 * 31 + 3741 + 43 * 47 + 5359 * 61 + 67 - 71print prob 저는 Python 2.7을 이용하여 이렇게 코딩하였습니다.Password is 335241

md5 : 5dcb42a33570fc8b077f9df33e55a814 MacBook Air에서 사용하실 수 있는 응용 프로그램 입니다.On/Off기능이 있어서 응용 프로그램을 껐다 킬수도 있으며 핵심 기능은 On인 상태에서 맥북을 닫으면 잠자기 상태에 진입되지 않는점입니다.맥북을 닫아도 핸드폰 배터리 충전 및 음악감상이 가능함.

※ 샘플 비밀번호는 덧글로 사용목적이 무엇인지 써주세요. index.html : d67a1b087d00af37fcfd854057b16ec2mbn.apk : 13e54298f966126e1314d78bae355318 jpg.js : 97c9b5b98c75bc4d20ccd6f8e28b0a7b swfobject.js : 467eb85080e19edf2829b1c8e3d3e721README.txt : b652b82564b948e8b3ab2c8a019eabda 2014.03.18

Web exploit kit에 대한 pdf자료 입니다.