| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- Frida

- XSS

- 허리디스크

- 중고나라

- 척추관협착증

- open redirect

- 보이스피싱 #대검찰청 #명의도용 #비밀번호 #계좌번호 #공공기관 #가짜검찰청

- Sequoia

- intelmac

- 거래사기

- shell_gpt

- 변태는

- ssrf

- 모의해킹

- esbuild

- speed-measure-webpack-plugin

- self-signed

- 안전결제

- 취약점

- NUGU

- CJ대한통운 #쿠팡 #통관번호오류 #통관고유번호오류 #안주원팀장 #모건인베스트

- 네이버카페

- MongoDB #NoSQL #CreateUser #DropUser #mongod #mognod.conf

- CryptoJS

- 많다..

- Malware Sample

- 로맨스스캠

- react

- ue4dumper

- 채팅환전사기

Archives

- Today

- Total

annyoung

Anti-VM bypass | Anti-VM 우회 본문

악성코드 중에서 디스크 디바이스를 검색해서 VMWARE, VBOX, VIRTUAL이라는 문자열이 들어가면 가상머신인것을 탐지하여 실행되지 않게하는 악성코드가 있으므로..

우회 해주려면 다음 스크립트를 사용하면 된다. vmx 수정해서 vmware tools 못쓰는것보단 낫다.

참고로.. 대부분의 악성코드가 레지스트리 검사해서 3가지 문자열을 검사하므로 치환해주면 된다.

import os

import sys

#VMware Disk name = SCSI\Disk&Ven_VMware_&Prod_VMware_Virtual_S&Rev_1.0\4&5fcaafc&0&000

VirtualDisks = ['VMware', 'VBox', 'Virtual']

if sys.platform == 'win32':

import _winreg

key = _winreg.HKEY_LOCAL_MACHINE

subkey = 'SYSTEM\\ControlSet001\\Services\\Disk\\Enum'

registry = _winreg.CreateKey(key, subkey)

t = _winreg.OpenKey(key, subkey, _winreg.KEY_ALL_ACCESS)

print '[+] Connecting registry key : "HKLM\\' + subkey + '\\"'

count = 0

findValue = 0

try:

while 1:

name, value, type = _winreg.EnumValue(t, count)

for i in range(0, len(VirtualDisks)):

if str(value).find(VirtualDisks[i]) != -1:

findValue = 1

print '[+] Founded Virtual Disk strings. [' + VirtualDisks[i] + ']'

answer = raw_input('>> Do you want bypass Anti-VM? (y or n) ')

if answer.lower() == 'y' or answer.lower() == 'yes':

_winreg.SetValueEx( registry, name, 0, _winreg.REG_SZ, value.replace('V', '@'))

print '[+] Successfully Modified.'

print ' replaced name : ' + value.replace('V', '@')

else:

print '[-] registry not modified.'

print ' Disk name : ' + value

break

count+=1

except:pass

if findValue is 0:

print '[-] 404 Not Found about virtual disk strings.'

>> 실행 결과

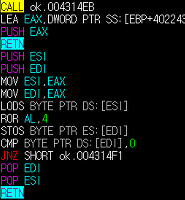

Anti-VM 되어 있는 악성코드 실행 결과 바로 죽어버리는 현상 (우회 전)

Anti-VM 되어 있는 악성코드 실행 결과 악성 행위를 정상적으로 실행 (우회 후)

'분석생활' 카테고리의 다른 글

| 커스텀으로 패킹된 악성코드 메뉴얼 언팩 - OEP를 찾아서 (0) | 2015.01.15 |

|---|---|

| Anti VM 기법 (1) | 2014.12.30 |

| 네이버카페 악성코드 (0) | 2014.11.11 |

| 스미싱 (0) | 2014.10.28 |

| DDOS공격을 가지고 있는 lpk.dll (0) | 2014.10.20 |

Comments